بلاک چین و دنیای ارزهای دیجیتال با شعار امنیت برای دارایی ها و معاملات مردم آنها به دنیا معرفی شدند و به همین دلیل طرفداران زیادی پیدا کردند. اما با وجود تلاش سازندگان برای ایمن سازی این بلوک، سودجویان همچنان قصد دارند با حملات مختلف به آن آسیب بزنند و از این راه کسب درآمد کنند. حمله Sybil، حمله 51 درصدی بیت کوین و آخرین نوع، Eclipse Attack، همه روش هایی هستند که کلاهبرداران و هکرها برای دور زدن قوانین بلاک چین از آنها استفاده می کنند. در این مقاله قصد داریم به طور اختصاصی حمله ماه گرفتگی را بررسی کنیم، با آسیب آن آشنا شویم و راه های پیشگیری از آن را معرفی کنیم.

Eclipse Attack چیست؟

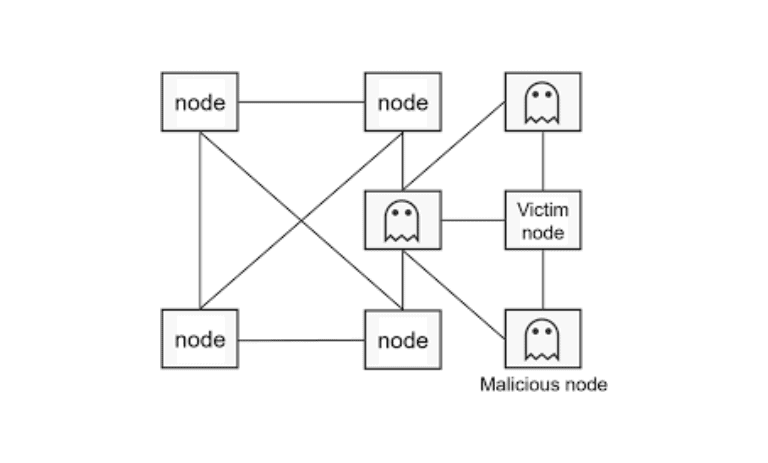

حمله Eclipse به سادگی موقعیتی است که در آن یک عامل خارجی مخرب بین نود یا بیشتر گره بلاک چین نفوذ می کند تا ارتباطات شبکه همتا به همتا (P2P) را مختل کند و با ایجاد یک اختلال عمومی راه را برای حملات بعدی هموار کند. هنگام اجرای یک حمله eclipse، مهاجم تلاش میکند تا اتصالات ورودی و خروجی کاربر هدف را از گرههای همسایه قانونی خود به گرههایی که توسط مهاجم کنترل میشوند هدایت کند، در نتیجه هدف را در محیطی کاملاً ایزوله از فعالیت واقعی شبکه مسدود میکند.

حملات Eclipse شباهت های زیادی با حملات Sybil دارند، اما در نهایت با اهداف متفاوت. علاوه بر این، آنها یک کد ایزوله را هدف قرار می دهند در حالی که حمله Sybil به کل شبکه آسیب می رساند و هدف آن بی اعتبار کردن پروتکل است.

حمله Eclipse چگونه رخ می دهد؟

ماینرها برای تولید بلوک جدید به تجهیزات خاصی نیاز دارند. از طرفی گره هایی که استخراج ارز دیجیتال انجام نمی دهند می توانند به راحتی و با محاسبات سریع در شبکه به فعالیت خود ادامه دهند. این فرآیند در واقع همان بیت کوین است امکان عدم تمرکز و هر فرد تنها با یک ابزار ساده می تواند ثبت نام کرده و فعالیت خود را در شبکه آغاز کند. توجه داشته باشید که گره ها در یک شبکه غیرمتمرکز به دلیل محدودیت های پهنای باند نمی توانند همزمان به تمام گره های دیگر متصل شوند و فقط می توانند با همسایگان خود ارتباط برقرار کنند.

در هنگام حمله کسوف، مهاجم ابتدا مطمئن می شود که تمام اتصالات هدف تحت کنترل او هستند و می توانند گره ها را کنترل کنند. سپس سعی می کند با IP خود شبکه را سیل کرده و گره را هدف قرار دهد. آنها معمولا از یک بات نت یا شبکه فانتوم برای به خطر انداختن یک گره و به دام انداختن آن استفاده می کنند.

در مرحله بعد زمانی که گره های مورد نظر نیاز به راه اندازی مجدد یا راه اندازی مجدد دارند، مهاجم نیز از فرصت استفاده می کند و همزمان با قطع ارتباط گره از شبکه، اطلاعات نادرستی مانند داده های دلخواه طراحی شده توسط خود را وارد می کند. معمولاً قربانی نمیداند که گره قبلاً در معرض خطر قرار گرفته است.

Eclipse Attack چه آسیبی به شبکه وارد می کند؟

هنگامی که شبکه مورد حمله قرار می گیرد، مهاجم معمولا از منابع خود برای گمراه کردن و بیگانه کردن ارتباطات P2P استفاده می کند. در این صورت به دلیل ضعف ایجاد شده در شبکه، احتمال حملات بیشتر نیز وجود دارد. به طور کلی، شایع ترین آسیب های حمله ماه گرفتگی عبارتند از:

اختلال در انرژی و تضعیف ماینر

گره ای که مورد حمله قرار می گیرد بدون اینکه بداند چه اتفاقی افتاده است به فعالیت خود در شبکه ادامه می دهد. ماینرها نیز طبق قوانین پروتکل به استخراج بلاک ها ادامه می دهند، اما بلوک هایی که تولید می شوند به شبکه اضافه نمی شوند زیرا توسط کاربران واقعی بررسی می شوند و در واقع می توانند حذف شوند. این باعث می شود که گره قربانی قدرت پردازش شبکه و زمان را برای محاسبه بلوک های در معرض خطر هدر دهد و آن را گمراه کند.

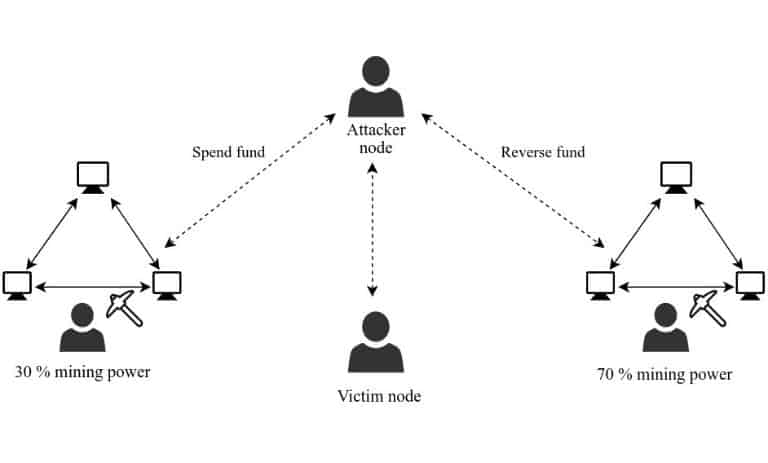

علاوه بر این، بسیاری معتقدند که یک Eclipse Attack بزرگ نیز می تواند مقدمه ای برای حمله 51 درصدی باشد. در واقع، هزینه گرفتن قدرت هش بیت کوین آنقدر بالاست که حتی مهاجمان حرفه ای و در مقیاس بزرگ نیز نمی توانند با آن کنار بیایند. تنها در صورتی که مهاجم بتواند قدرت هش را بین حدود 10 کاربر تقسیم کند، می تواند یک حمله 51 درصدی را سازماندهی کند.

حملات دوبار خرج کردن

هنگامی که یک گره یا گره قربانی از شبکه قطع می شود، یک مهاجم ممکن است آن را به اشتباه هدایت کند تا تراکنشی را بپذیرد که از ورودی نامعتبر یا همان ورودی تراکنش دیگری که قبلاً در شبکه قانونی تأیید شده است استفاده می کند. گره ها در صورت پذیرش تراکنش ها بدون تایید، در معرض خطر پرداخت مضاعف هستند. در این حالت، حتی اگر تراکنش در شبکه وجود داشته باشد، اما از آنجایی که بخشی از یک بلوک است و متعلق به زنجیره بلوکی است، فرستنده می تواند آن را با همان مبلغ به آدرس دیگری ارسال کند. حتی اگر تراکنش جدید کارمزد بیشتری داشته باشد، ماینر دیگری آن را اجرا می کند و در نتیجه تراکنش اصلی را باطل می کند.

انواع مختلفی از حملات دو طرفه وجود دارد که از زمان ظهور فناوری بلاک چین توسط عوامل مخرب به کار گرفته شده است. مثلاً یک نمونه از آنها با وجود تایید دوباره خرج کنید به این حمله می گویند این حمله شبیه به پرداخت مضاعف است با این تفاوت که به کار بیشتری نیاز دارد. در این حمله مهاجم هم صاحب تراکنش و هم ماینر را در معرض حمله اکلیپس قرار می دهد و به نوعی تراکنش در شبکه ای غیر از بلاک چین اصلی را تایید می کند که مورد تایید دیگران است.

چگونه از حمله ماه گرفتگی جلوگیری کنیم؟

هر مهاجمی اگر به IP های کافی دسترسی داشته باشد می تواند گره ها را تحت الشعاع قرار دهد. به همین دلیل، ساده ترین کاری که می توان برای جلوگیری از این اتفاق انجام داد این است که یک اپراتور گره را از اتصالات ورودی محدود کند و شبکه از هرگونه اتصالی که به گره های دیگر ایجاد می شود آگاه باشد. با این حال، اگر این رویکرد توسط همه استفاده شود، میتواند پیوستن یک آیتم جدید به شبکه بلاک چین را دشوارتر کند.

از این رو، به دلیل ماهیت عمومی و منبع باز اکثر پروژه های بلاک چین، ارزیابی زیرساخت ساختاری هر شبکه برای بررسی عوامل مخرب و بخش های آسیب پذیر دشوار نیست. البته، از آنجایی که تأیید و اجرای تغییرات ساختاری در میانه چرخه حیات شبکه بلاک چین دشوارتر است، بهترین راه برای جلوگیری از حملات کسوف در ارزهای دیجیتال این است که گره را از ابتدا در برابر حملات کسوف مقاوم کنیم. علاوه بر این، سایر رویکردهای رایجی که می توان برای جلوگیری از این حمله اتخاذ کرد عبارتند از:

انتخاب گره قطعی

برای جلوگیری از حمله در ساختار یک شبکه همتا به همتا، می توان ترتیب داد که هر گره هر بار که با شبکه همگام می شود، به جای اتصال به مجموعه ای ثابت از گره ها، به مجموعه تصادفی از گره ها متصل شود. در واقع، یک توسعه دهنده بلاک چین می تواند به طور قابل توجهی شانس اتصال یک گره به چیزی تحت کنترل یک مهاجم را کاهش دهد.

انتخاب گره قطعی

در این رویکرد، هر بار که آدرس ها وارد شبکه می شوند، به اتصالات از پیش تعیین شده ای متصل می شوند که دارای شرایط امنیتی خاصی مانند اطلاعات شناسایی هستند. با ایجاد اتصالات گره با استفاده از اطلاعات شناسایی به جای داده های نامربوط مانند مُهرهای زمانی و در دسترس بودن، شبکه بلاک چین ایمن تر و کمتر در برابر حملات آسیب پذیر خواهد بود. با این حال، در این روش، اگر فقط بتوان به گرههای خاصی که قبلاً توسط سایر همتایان تأیید شدهاند، اتصال برقرار کرد، شبکه ممکن است مشکلات مقیاس پذیری مواجه شود

اتصالات گره را افزایش دهید

افزایش تعداد اتصالات گره به گره یک شبکه می تواند احتمال اتصال یک گره به یک کاربر قانونی را افزایش دهد. با این حال، محدودیت های گره و پهنای باند نیز وجود دارد. این میزانی است که یک شبکه می تواند تعداد اتصالات گره را بدون به خطر انداختن عملکرد افزایش دهد و کارایی این رویکرد را به عنوان یک راه حل مستقل برای حملات eclipse محدود می کند.

ایجاد محدودیت برای گره های جدید

یک توسعهدهنده بلاک چین میتواند با گرانتر کردن یا مشکل ساختن گرههای جدید در شبکه، حمله برای مهاجمان را دشوارتر کند. این رویکرد اغلب شامل محدود کردن تعداد گره ها در هر آدرس IP یا دستگاه است. لازم به ذکر است که این اقدام دفاعی می تواند توسط مهاجمی که دارای یک بات نت متشکل از دستگاه هایی است که آدرس IP منحصر به فرد خود را دارند دور بزند.

Eclipse Attack; رایج ترین نوع حمله به بلاک چین

حملات Eclipse Attach حملاتی هستند که در سطح شبکه های همتا به همتا با هدف سودجویی انجام می شوند. چه به صورت مستقل انجام شوند و چه برای راه اندازی حملات دیگر، می توانند آسیب جدی به شبکه وارد کنند. اگرچه این حملات نتوانسته اند اثرات قابل توجهی داشته باشند، اما به این معنا نیست که مشکلی ایجاد نخواهند کرد. بنابراین، بهترین کار این است که توسعه دهندگان بلاک چین، حمله را تا حد امکان برای مهاجمان دشوار و پرهزینه کنند و با شناسایی نقاط آسیب پذیر شبکه، اقدامات لازم را برای جلوگیری از حمله انجام دهند. نظر شما در این مورد چیست؟

نوشتن صفر تا 100 Eclipse Attack برای اولین بار در Valx. ظاهر شد.

این خبر در تاریخ2023-06-25 11:21:00 توسط خبرجو منتشر شده است.

گفتگو در مورد این post